Este artigo aborda a técnica de Phishing do boleto falso.

Se você utiliza computador ou celular para pagar boletos, recomendo ler este artigo.

Devido à pandemia em que estamos vivendo (COVID-19), a maioria da população está utilizando os meios digitais (Internet) para realizar suas atividades profissionais e pessoais, entre elas, pagamento de boletos, contato com as empresas e renegociação de dívida.

Nos últimos meses, os casos de Phishing (e-mail falso) aumentaram, exponencialmente, impactando de forma negativa a população, inclusive, causando prejuízo financeiro.

Afinal, o que Phishing?

- Phishing é uma técnica de invasão utilizada por criminosos virtuais, Cracker ou Hacker como são conhecidos pelo público em geral.

- Esta técnica faz parte de um conceito de Engenharia Social que pode ser melhor compreendido neste LINK.

- O Phishing remete ao conceito de pescaria (fishing), em inglês.

- A técnica consiste em criar um e-mail falso, explorando algum tipo de sentimento na pessoa, seja de medo, preocupação, curiosidade, entre outros, para que seja criado um gatilho mental e a vítima acredite naquele e-mail. Esta técnica de ‘gatilho mental’ é conhecida como Programação Neurolinguística.

-

O principal objetivo do Phishing é fazer com que a vítima (usuário) realize a atividade daquele e-mail, podendo ser:

1. Realizar o download de um arquivo infectado;

2. Clicar em algum link ou botão do e-mail que irá direcionar o usuário para uma página falsa ou um download automático;

3. Solicitar informações como nome do usuário e senha;

4. Até os mais novos tipos de Phishing que consistem em gerar um boleto real e encaminhar para as vítimas, alegando ser um ‘BOLETO EM ABERTO’ de um provedor de Internet, Banco, Telefonia, entre outros.

Para facilitar a breve apresentação, seguem alguns exemplos de Phishing e como detectar esta ameaça tão presente, e que ainda prejudica a vida de milhões de brasileiros.

Observação importante: As empresas que serão apresentadas nos casos, não têm nenhuma relação com o fato, uma vez que o criminoso utiliza os logos e os nomes das empresas para gerar o engajamento necessário com a vítima. A empresa é tão vítima quanto a pessoa que caiu no golpe de Phishing.

- Como o objetivo deste artigo é explicar o Phishing e apresentar casos reais, não iremos ocultar o nome ou logo das empresas, afim de esclarecer este tipo de golpe virtual tão frequente em tempos de pandemia.

- Serão apresentados os casos de Phishing com foco no ‘Boleto em Aberto’, ‘Segunda via da Fatura’, ‘Pagamento em Aberto’, visto que são os casos de Phishing com maior circulação e impacto, atualmente.

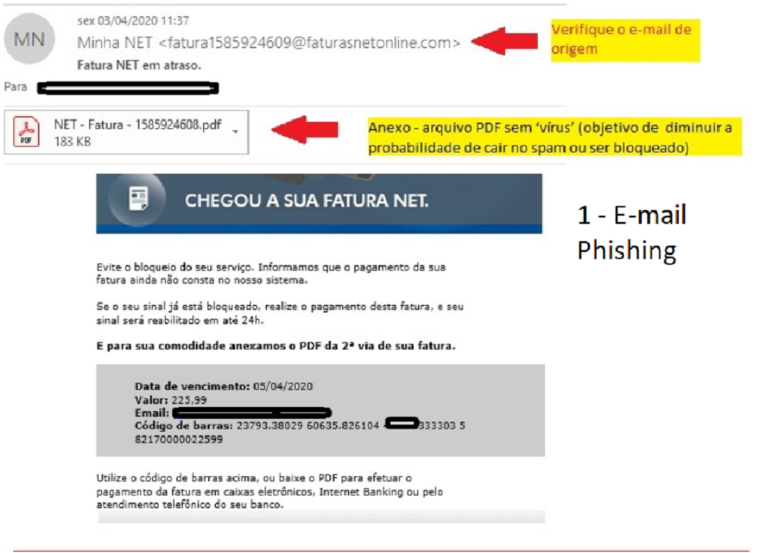

Phishing 1: Fatura NET em atraso

Análise do Phishing 1 – Primeira etapa:

- Recebimento de um e-mail com o assunto: Fatura NET em atraso;

- No corpo do e-mail, é possível verificar uma grande similaridade com uma notificação real que seria da NET, hoje CLARO;

- Neste corpo do e-mail é informado que existe uma fatura em aberto, com a data de vencimento, valor e o código de barras;

- Anexo, também é enviado o ‘Boleto para Pagamento’.

Como detectar o Phishing:

- Primeiro ponto e o mais importante de todos: Se a sua Internet for da VIVO, por exemplo, por que irá abrir um boleto da NET/CLARO? Utilize este mesmo conceito para os ‘boletos’ de Bancos, Cartão de Crédito, Energia, entre outros.

- Segundo ponto relevante: Antes de prosseguir ‘clicando no boleto’ e realizando o pagamento, verifique se realmente a fatura está em aberto DIRETAMENTE com o seu provedor. Acesse o site, aplicativo ou entre em contato por telefone com a sua operadora para confirmar a existência de fatura em aberto.

- Outras formas de detectar o Phishing:

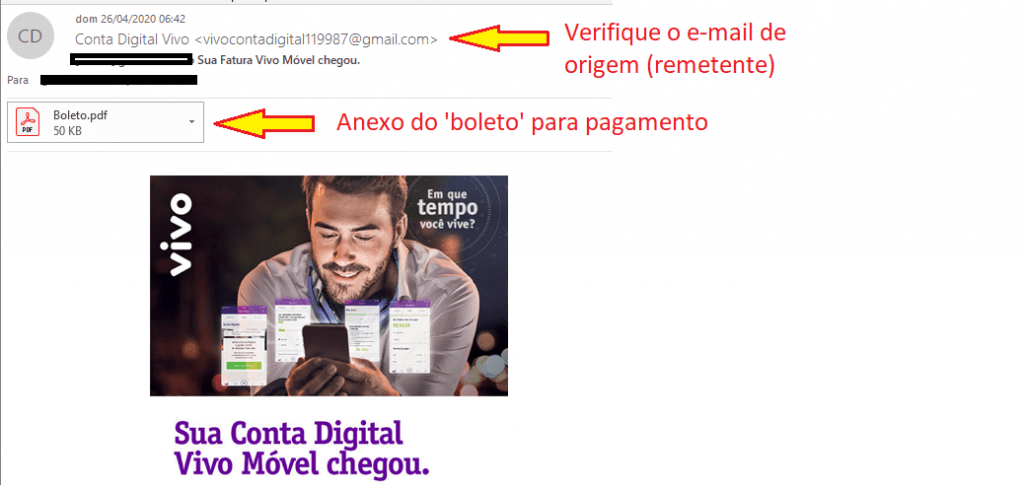

- Sempre verifique o e-mail do remetente (quem enviou o e-mail). Na maioria das vezes, será um e-mail diferente do original, o que já caracteriza o Phishing em questão;

- Se o e-mail estiver correto (o que é possível acontecer, sendo conhecido como falsificação de remetente), o usuário deverá observar outros fatores do e-mail, como a escrita do e-mail e a relação da data de pagamento e valor.

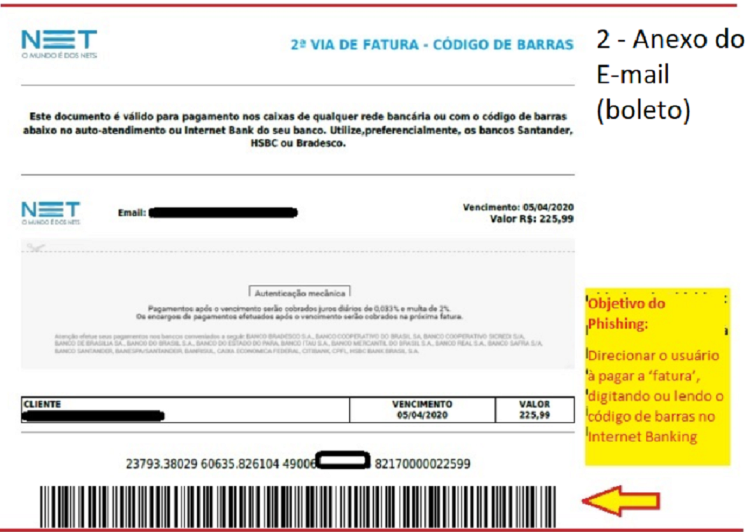

Análise do Phishing 1 – Segunda etapa (Boleto em Anexo):

Análise do Phishing 1 – Segunda etapa:

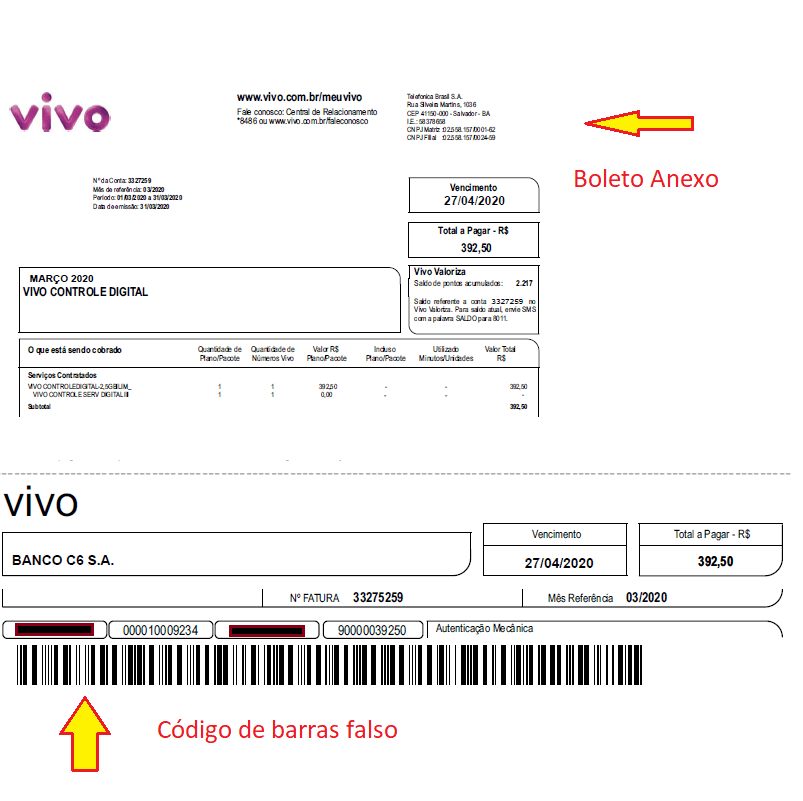

- Na imagem, é possível verificar o conteúdo da ‘fatura em aberto’ (anexo do e-mail). Obviamente, o criminoso irá tentar deixar o mais próximo ao formato original;

- Tanto no corpo do e-mail, quando na ‘fatura recebida em anexo’, consta o código de barras para o pagamento.

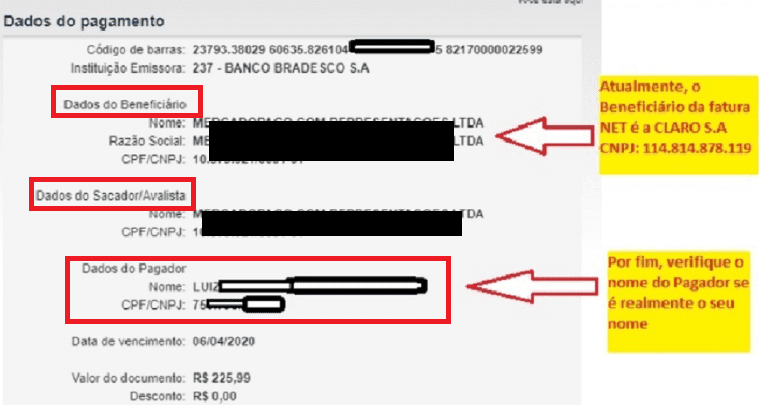

Análise do Phishing 1 – Terceira e última etapa (Pagamento do Boleto):

Análise do Phishing 1 – Terceira etapa:

- O crime/fraude ocorre neste momento, quando o usuário irá copiar o código de barras ou apontar o APP do Internet Banking para pagar o ‘boleto em aberto’;

- Se o usuário prosseguir com o pagamento, estará sendo mais uma vítima do Phishing.

Como detectar o Phishing – Passo 2:

- A última forma de detectar a fraude (phishing) é verificar a tela de pagamento do boleto, conforme consta na imagem acima. Neste momento, será possível verificar os ‘Dados do Beneficiário’ que, com certeza, se o e-mail por Phishing, não serão os dados da empresa que você tem relacionamento.

- O segundo ponto é verificar os ‘Dados do Pagador’. Se o boleto for íntegro e original, deverá constar, obrigatoriamente, o seu nome e o seu CPF.

- NUNCA realize uma ação, como pagamento de boleto, envio de informação, ‘clique aqui para…’, entre outras, por impulso, por medo ou por algum sentimento. Pare, analise o cenário e entre em contato com a empresa em questão para verificar a originalidade daquele e-mail.

DÚVIDA: Por que meu antivírus não detecta esta fraude, este ‘vírus’, o tal Phishing?

Resposta: As ferramentas de antivírus analisam assinatura de ‘vírus’ já existentes e comportamento suspeito no computador. A grande questão é que não existe ‘vírus’ no e-mail ou no anexo. O e-mail não é ‘malicioso’ do ponto de vista do antivírus.

Não tem como um antivírus analisar se o código de barras de um boleto é realmente daquela empresa e para o usuário em questão. Por isso, defendo que Segurança da Informação deve ser ensinada nas escolas, em casa e no ambiente de trabalho. Se realizamos quase tudo pelo computador, devemos conhecer suas ameaças e, principalmente, conhecer como detectar estas ameaças.

Phishing 2: 'Sua Fatura Vivo Móvel Chegou'

Análise do Phishing 2 – Primeira etapa:

- A análise que deve ser realizada é a mesma do primeiro caso. Repare na semelhança entre elas, com a diferença que, neste caso, não se trata de ‘fatura em aberto’, e sim do ‘boleto para pagamento mensal’.

Análise do Phishing 2 – Segunda e última etapa:

Análise do Phishing 2 – Segunda etapa:

Como detectar o Phishing:

- Para não ficar repetitivo, não irei abordar os mesmos critérios já apresentados no caso do Phishing 1.

- O principal objetivo é ilustrar que este tipo de Phishing pode ser enviado com o nome de qualquer empresa, qualquer logo, a qualquer e-mail e para qualquer vítima.

DÚVIDA: Por que as Empresas, Órgãos Públicos, Polícia Federal e outros, não bloqueiam este tipo de crime?

Resposta: Como já informado, as empresas também são vítimas neste caso. Não tem como a empresa impedir que um criminoso utilize o seu nome e suas informações para aplicar golpes.

O que as empresas fazem, é manter os comunicados e alertas, para impedir que seus clientes sejam vítimas deste tipo de golpe virtual – Phishing.

Quanto aos Órgãos Públicos e Polícia Federal, acredito que não falta boa intenção e que estão detectando centenas de criminosos. O problema é que são muitos e a cada dia surgem milhares de novos criminosos virtuais.

Para finalizar, este tipo de Phishing (e-mail falso), normalmente, não é direcionado para uma pessoa. O criminoso envia este mesmo e-mail para milhões de pessoas e, se uma, duas ou dez caírem no golpe, o criminoso terá êxito. Por isso, foi dado o nome de Phishing para este tipo de crime. É literalmente uma pescaria que o criminoso realiza.

Se você gostou do artigo, compartilhe com seus amigos e familiares, para não se tornarem a próxima vítima deste tipo de golpe virtual.

Photo by: Unsplash

Gostou do artigo? Continue a conversa e explore mais insights sobre Governança de IA e LGPD conectando-se com o autor.