ÚLTIMAS MATÉRIAS NO BLOG SOBRE OS PRINCIPAIS TEMAS:

Artigos sobre Segurança da Informação, Gestão de TIC, LGPD, Continuidade de Negócio e muito mais...

Governança e Continuidade de Negócios

Governança e Continuidade de Negócios: Sua TI Está Preparada para o Inesperado e Alinhada à Estratégia? 🔍 Introdução Executiva Em um cenário empresarial cada vez

LGPD e Segurança da Informação

LGPD e Segurança da Informação: Sua Empresa Está Transformando Riscos em Vantagem Competitiva? 🔍 Introdução Executiva — Uma Reflexão Necessária Em um mundo cada vez

Inteligência Artificial: Inovação Sem Limites, Riscos Controlados

Inteligência Artificial: Inovação Sem Limites, Riscos Controlados – Sua Empresa Está Preparada? Introdução O avanço da Inteligência Artificial (IA) não é mais uma promessa futurista,

LGPD e IA: O Guia de Sobrevivência para Líderes na Era dos Algoritmos

LGPD e IA: O Guia de Sobrevivência para Líderes na Era dos Algoritmos (Sem Pânico e com Ferramentas Práticas) 🔍 Introdução Executiva — Você se

Infográfico Avaliação de Risco de IA (AIA)

AIA: Decodificando o Risco em Inteligência Artificial Um guia visual para transformar a “caixa-preta” da IA em decisões estratégicas, seguras e em conformidade com o

Infográfico RIPD Automatizado

RIPD em 30 Minutos: A Revolução no Compliance LGPD Um guia visual que mostra como transformar o Relatório de Impacto à Proteção de Dados de

Infográfico – Segurança da Informação

Segurança da Informação: O Pilar da Confiança Um guia visual para transformar a ISO 27001 de um custo reativo em um investimento estratégico na resiliência

Infográfico Governança e Gestão de TI

TI Estratégica: Do Custo ao Lucro Um guia visual para alinhar Governança e Gestão de TI, transformando sua tecnologia em uma vantagem competitiva real. Sua

Infográfico – Governança de IA

Governança de IA: O Manual de Sobrevivência Como dominar a força da Inteligência Artificial sem quebrar sua empresa. Um guia estratégico para a inovação segura.

Infográfico – Plano de Continuidade de Negócios (PCN)

Além da Crise: A Anatomia da Resiliência Um guia visual sobre como a Gestão de Continuidade de Negócios (GCN) prepara sua empresa para o inesperado

Infográfico – Gestão de Riscos

Gestão de Riscos de TI & SI: Da Incerteza à Estratégia Um guia visual para transformar a gestão de riscos de uma obrigação em uma

Infográfico LGPD – O seu manual de consulta da LGPD

LGPD na Prática: Da Teoria à Ação Um guia visual para transformar a conformidade legal em uma vantagem competitiva e construir confiança com seus clientes.

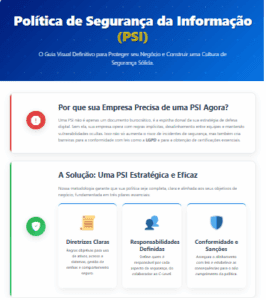

Infográfico: Um Guia Completo sobre a Política de Segurança da Informação (PSI)

Política de Segurança da Informação (PSI) O Guia Visual Definitivo para Proteger seu Negócio e Construir uma Cultura de Segurança Sólida. Por que sua Empresa

Guia de Planejamento de TI 2026 (Base FGV) | PDCA TI

🔮 Planejamento Estratégico de TI para 2026: Um Guia Baseado em Dados e Tendências (FGV) 🔍 Introdução Executiva 📊”Quanto investir em TI no próximo ano?”

Como está o investimento em TI no Brasil em 2025 segundo a FGV

Como está o investimento em TI no Brasil em 2025 segundo a FGV – e o que isso significa para sua estratégia 🔍 Introdução Nos

DPO na Era da IA

🎓 DPO na Era da IA: As Novas Habilidades que o Mercado Exige 🔍 Introdução Você, profissional de privacidade e proteção de dados, passou os

Ética na Inteligência Artificial

🤝 Ética na Inteligência Artificial: 3 Passos para Criar um Comitê de IA na sua Empresa 🔍 Introdução Executiva — Uma Reflexão Necessária Seu novo

Como Hackers Usam IA para Ataques Sofisticados

⚔️ Como Hackers Estão Usando IA para Criar Ataques Mais Sofisticados 🔍 Introdução Por anos, a cibersegurança foi um jogo de gato e rato. As

Viés na IA: Como o Preconceito em Algoritmos Gera Riscos e Processos

Preconceito nos Algoritmos: O que é Viés na IA e Como Ele Pode Gerar Processos Judiciais 🔍 Introdução — Uma Reflexão Necessária Imagine que sua

ChatGPT e IA Generativa: Riscos de Segurança

ChatGPT e IA Generativa: O que são e como impactam a segurança dos seus dados? 🔍 Introdução — Uma Reflexão Necessária Se você ou sua

IA para PMEs: 5 Ferramentas importantes

IA para Pequenas e Médias Empresas: 5 Ferramentas que Você Pode Começar a Usar Hoje 🔍 Introdução Se você pensa que Inteligência Artificial é uma

LGPD e IA: Como um Algoritmo pode Gerar Sanções

LGPD e IA: Como sua Empresa Pode Ser Multada por um Algoritmo? 🔍 Introdução Executiva Em uma reunião de diretoria, a pergunta sobre conformidade com

Os 6 maiores riscos da IA

Os 6 Maiores Riscos da Inteligência Artificial que Podem Custar Caro para sua Empresa 🔍 Introdução A Inteligência Artificial promete um futuro de eficiência e

O que é Inteligência Artificial? Guia para Líderes 2025

O que é Inteligência Artificial? Um Guia para Líderes de Negócios (Sem Jargão Técnico) Introdução Executiva Você não precisa entender de algoritmos para entender que

IA, Riscos e a LGPD: Guia Definitivo

IA, Riscos e LGPD: O Guia Definitivo para Navegar da Estratégia à Conformidade Automatizada 🔍 Introdução Executiva A Inteligência Artificial já não é mais o

IA sob Risco – Avaliação de Risco Algorítmico (AIA)

IA sob risco: por que sua empresa precisa urgentemente de uma Avaliação de Risco Algorítmico (AIA) “A inteligência artificial pode ser brilhante. Mas sem governança,

IA, Riscos e a LGPD

IA, Riscos e LGPD: Por que Avaliações de Impacto e Conformidade são Essenciais em Projetos de Inteligência Artificial “A inteligência artificial pode ser brilhante. Mas

IA e o Legítimo Interesse – LGPD

IA e Legítimo Interesse: Como Sustentar Projetos de Inteligência Artificial com Segurança e Conformidade com a LGPD “A inovação sem responsabilidade é apenas um risco

O Maior Ataque Hacker da História do Brasil: Reflexões Profundas Sobre Segurança da Informação

O Maior Ataque Hacker da História do Brasil: Reflexões Profundas Sobre Segurança da Informação 🔍 Introdução: Um Sistema Financeiro Avançado, Mas Não Inquebrável O Brasil

O Custo de Não Agir — Casos Reais, Processos e Crises Empresariais Geradas por IA Mal Governada

O Custo de Não Agir: Crises Reais, Processos e Perdas Geradas por IA Mal Governada 🔍 Introdução Executiva — Uma Reflexão Necessária Por muito tempo,